Sáng 26-7, Diễn đàn An ninh mạng Việt Nam (WhiteHat.vn) đã tổ chức trực tuyến chương trình diễn tập an ninh mạng WhiteHat Drill 04 chủ đề “Ransomware: Xử lý và Phòng chống”, với sự góp mặt của 80 đội đến từ các Sở Thông tin - Truyền thông (TT-TT), 7 ngân hàng và các cơ quan, doanh nghiệp, trường ĐH… Trong đó, có 53 đội là cơ quan Nhà nước gồm các UBND, Sở TT-TT tỉnh, thành phố.

Các đội tham dự sẽ trải nghiệm thực tế, được trang bị những kỹ năng cần thiết để có thể phòng chống cũng như biết cách ứng phó với các cuộc tấn công bằng mã độc tống tiền.

Phát biểu tại sự kiện, ông Nguyễn Huy Dũng, Phó Cục trưởng Cục An toàn thông tin (Bộ TT-TT) nhận định, an toàn thông tin ngày càng là vấn đề nóng, không phải là vấn đề của riêng tổ chức, cá nhân nào và không ai có thể an toàn được một mình trong thế giới số.

Trong bối cảnh mọi người ngày càng phụ thuộc vào các thiết bị kết nối và xu hướng Internet kết nối vạn vật, nguy cơ mất an toàn thông tin mà cơ quan quản lý nhà nước cùng với cộng đồng đã và đang phải đối mặt là nguy cơ về phần mềm độc hại mã độc tống tiền - ransomware.

Ông Dũng khẳng định, Việt Nam không ngoại lệ trong xu hướng bùng nổ lây nhiễm ransomware trên phạm vi toàn cầu. Các cuộc tấn công mạng đang ngày càng trở nên dễ dàng hơn; có quy mô, mức độ lây lan ngày càng rộng rãi và hậu quả khi xảy ra sự cố càng lớn.

“Chúng tôi quan niệm vấn đề an toàn thông tin không phải là vấn đề của riêng ai. An toàn thông tin cần phải biến thành một hành động thường xuyên, một thói quen, kỹ năng sống của mọi cá nhân, tổ chức trong không gian kết nối không gian mạng hiện nay” - ông Dũng chia sẻ.

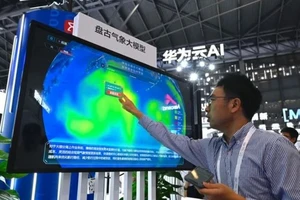

Đội hỗ trợ kỹ thuật của WhiteHat Drill 04 tại trung tâm diễn tập ở Hà Nội

Đội hỗ trợ kỹ thuật của WhiteHat Drill 04 tại trung tâm diễn tập ở Hà Nội Với chủ đề “Ransomware – Xử lý và phòng chống”, các đội tham gia diễn tập an ninh mạng WhiteHat Drill 04 được trải nghiệm các kỹ năng, phát hiện thủ đoạn hành vi tấn công của hacker cũng như xử lý, khôi phục dữ liệu cũng như trang bị các biện pháp phòng chống mã độc tống tiền.

Cụ thể, chương trình diễn tập an ninh mạng WhiteHat Drill 04 có kịch bản chung là mô phỏng một cuộc tấn công có chủ đích sử dụng ransomware đến một số các máy trong hệ thống cơ quan đơn vị. Kẻ xấu đã tổ chức các cuộc tấn công để khởi chạy ransomeware với mục đích mã hóa tài liệu quan trọng và tống tiền của nạn nhân.

Đội ứng cứu sẽ phải thực hiện các biện pháp xử lý trước tình huống tấn công này, đồng thời đưa ra các biện pháp phòng chống.

Quá trình diễn tập gồm có 6 pha: Mô phỏng tình huống bị lây nhiễm ransomware và rà soát, xác minh tình trạng lây nhiễm; Cô lập hiện trường và phân tích, lấy mẫu; Phân tích và xử lý các thành phần độc hại; Điều tra nguồn tấn công và khôi phục dữ liệu bị mã hóa; Phòng chống ransomware bằng phần mềm Anti-virus; Tổng hợp và báo cáo. Mục tiêu của các đội ứng cứu là rà soát và xử lý những thành phần mã độc trên máy bị tấn công; điều tra nguồn gốc tấn công; và đưa ra các phương án phòng chống tấn công tương tự.